目次

情報セキュリティ

- 機密性:許可された人だけが情報にアクセス可能

- 完全性:情報や処理方法が正確かつ完全

- 可用性:必要なときに情報にアクセス可能

追加

- 真正性:本人だと認証

- 責任追跡性:ログ情報の追跡

- 信頼性:処理が正しく確実に行われるか

- 否認防止:契約などの処理を後から否認できないようにする措置

あわせて読みたい

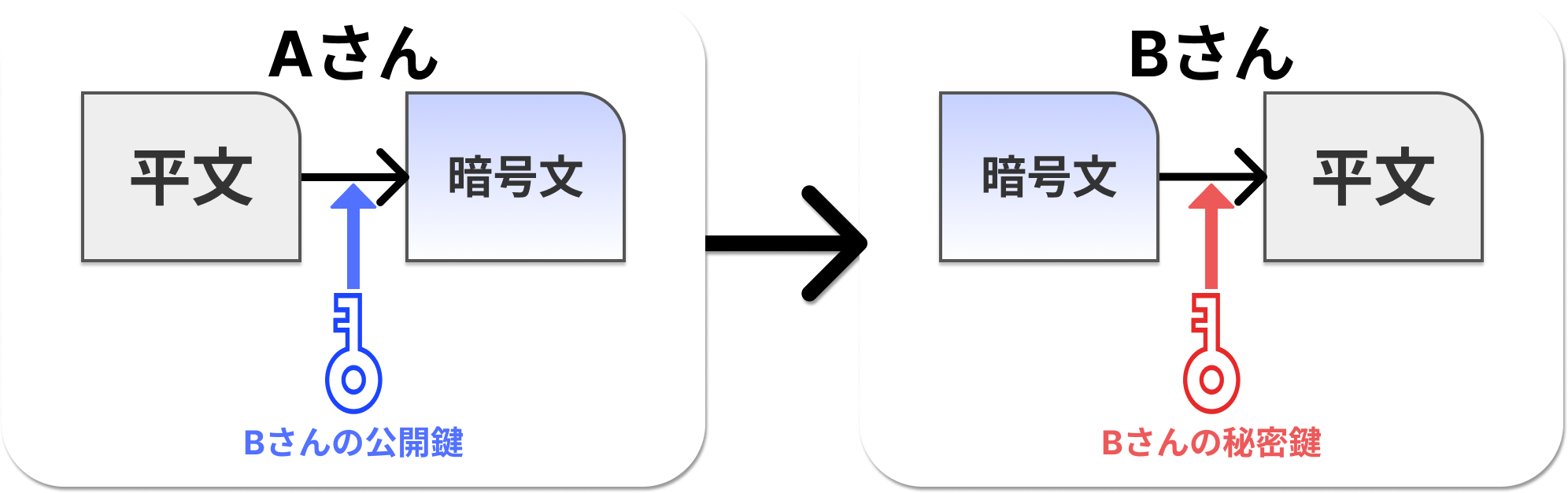

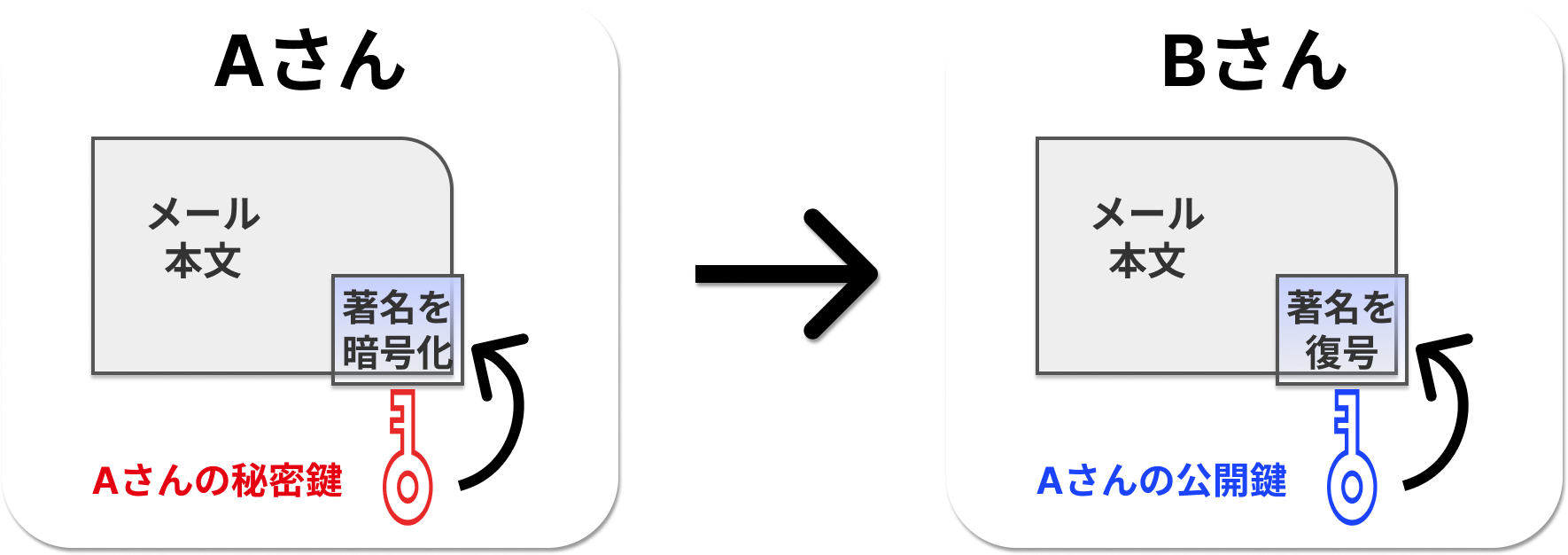

公開鍵暗号方式

<暗号化:受信者がペアで作る>

<デジタル著名:送信者がペアで作る>

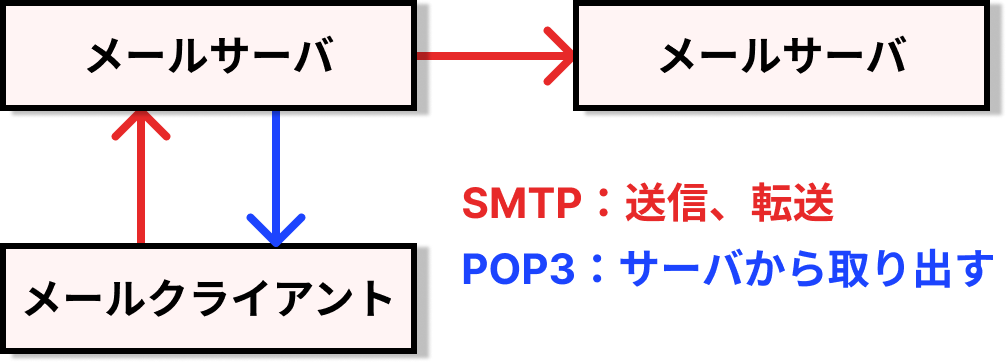

S/MIME

電子メールの送受信の際公開鍵暗号方式やディジタル署名によってセキュリティを強化

SMTP

メール送信転送プロトコル

POP3

メールサーバから取り出すプロトコル

IMAP

- POP3 … ローカルにダウンロード

- IMAP … メールサーバーを直接管理

TPM

- Trusted Platform Module

- セキュリティ機能を持つチップ

ハッシュ関数

- ハッシュ値から元のデータを特定するのは、ほぼ無理

- 元のデータが同じならハッシュ値も同じ

- メッセージダイジェストの長さは一定

MITB攻撃

MITB(Man In The Browser)攻撃とは、不正な動作を起こすように作成したマルウェアに感染させ盗聴や改ざんをする攻撃です。

SQLインジェクション

SQL文を利用しサーバ内のデータを不正に取得、削除する攻撃方法

ソーシャルエンジニアリング

人間の心理的な隙や行動のミス利用

ブルートフォース攻撃

ブルートフォースアタック(総当たり攻撃)は、文字の組合せを順に入力する方法

パスワードリスト攻撃

別のサイトから流出したパスワードを利用しログイン

クリプトジャッキング

所有者の知らない間に暗号資産のマイニング(採掘)を不正に行う

クロスサイトスクリプティング

第3者が埋め込んだスクリプトを利用者に起動させる

DoS攻撃

サーバの処理能力を超える大量の通信を送りつける

DDoS攻撃

- 分散型DDoS攻撃

RAT

- Remote Administration Tool

- 遠隔操作のよって重要情報を不正に入手

サイバーセキュリティ基本法

- 目的

- 定義

- 基本理念

- 国の責務

- 地方公共団体の責務

- 重要社会基盤事業者の責務

- サイバー関連事業者その他の事業者の責務

- 教育研究機関の責務

- 国民の努力

- 法制上の措置等

- 行政組織の整備等

CSIRT

- Computer Security Incident Response Team

- セキュリティ事故、インシデント対応

- 政府や企業に設置

J-CRAT

- Cyber Rescue and Advice Team against targeted attack of Japan

- 標的型サイバー攻撃に対応

デジタルフォンレンジックス

コンピュータ犯罪に対する科学的捜査

BCP

- Business Continuity Plan(事業継続計画)

- バックアップ、発電機

RFID

- Radio Frequency Identification

- 通信距離は数cm~数m程度

- ICチップを無線通信装置を使って、情報の読み書きをする

- Suica

NFC

- Near Field Communication

- 通信距離は10cm程

- ICカード、スマートフォン

- NFCはRFIDに属する技術

PCI DSS

- Payment Card Industry Data Security Standard

- クレジットカードの国際的なセキュリティ基準