CDP

CDP ( Cisco Discovery Protocol )はCisco社独自のプロトコルであり、データリンク層で動作します。

デフォルトで60秒ごとに機器の情報をマルチキャストで送信しています。

送信間隔を早めれば、隣接デバイスの認識が早まる。

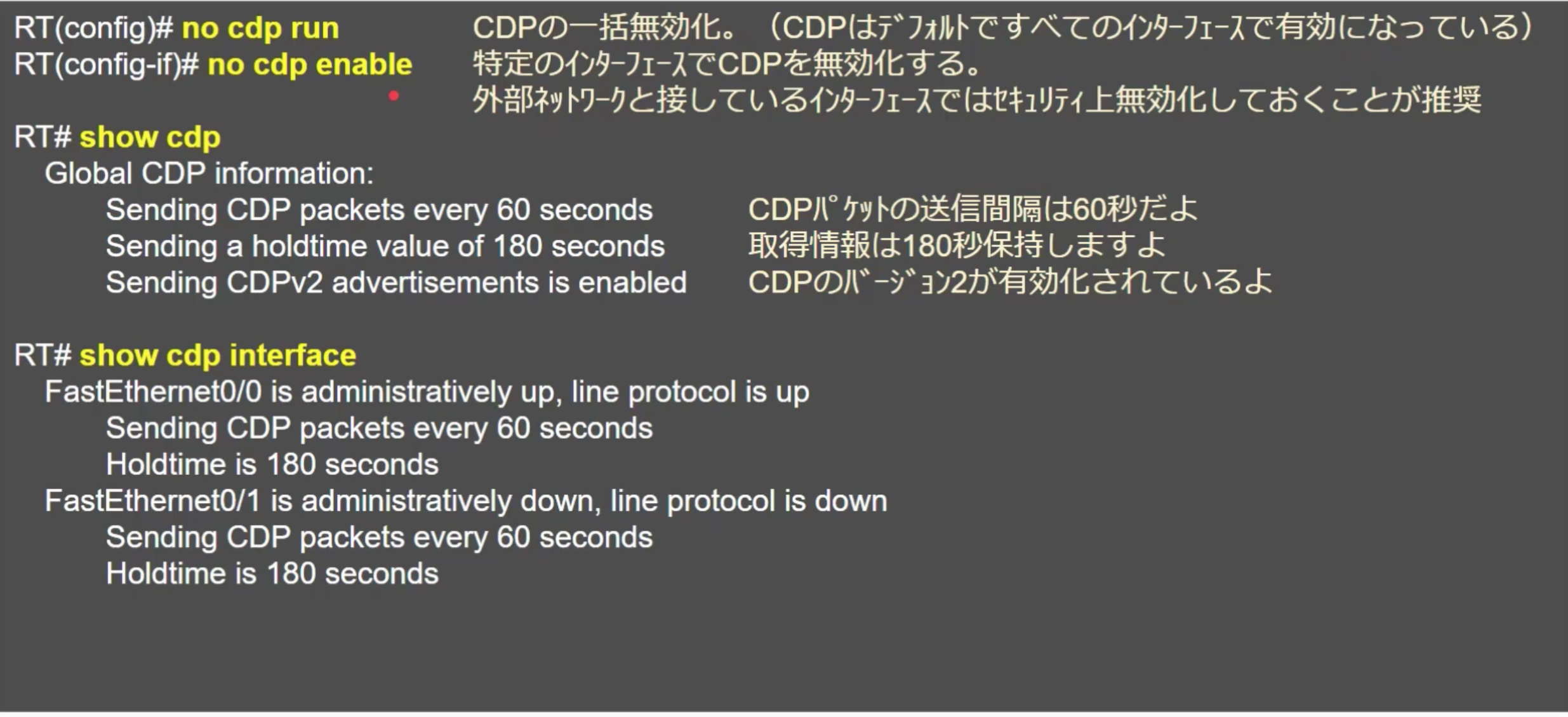

<CDPのコマンド>

特定のインターフェイスでCDPを無効にする

(config-if)#no cdp enable

CDPにより収集した隣接機器(ルータ、スイッチ…)に関する情報を表示

(config)#show cdp neighbors

CDPにより収集した隣接機器(ルータ、スイッチ…)に関する詳細情報(IPアドレスやIOSなど)を表示

(config)#show cdp neighbors detail

<CDPにより収集できる情報>

| 情報 | 説明 |

|---|---|

| Device-ID | 隣接デバイスのホスト名 |

| Local Interface | 自身のインターフェース情報 |

| Holdtime | CDP情報を保持する時間 (デフォルト:180秒 ) |

| Capability | 隣接デバイスのデバイスタイプ (スイッチの場合 : S ) |

| Platform | 隣接デバイスのモデル情報 (例:CISCO2921 ) |

| Port ID | 隣接デバイスのインターフェース情報 ( 例:Gig 0/1 ) |

| Address | 隣接デバイスのネットワーク層のアドレス |

| IOS Software | 隣接デバイスのIOSソフトウェア、バージョン情報 |

| VTP Domain Name | 隣接デバイスのVTPドメイン名 ( only CDPv2 ) |

| Native VLAN | 隣接デバイスのネイティブVLANの情報 ( only CDPv2 ) |

| Full/Half Duplex | 隣接デバイスのインターフェースのDuplexの情報 ( only CDPv2 ) |

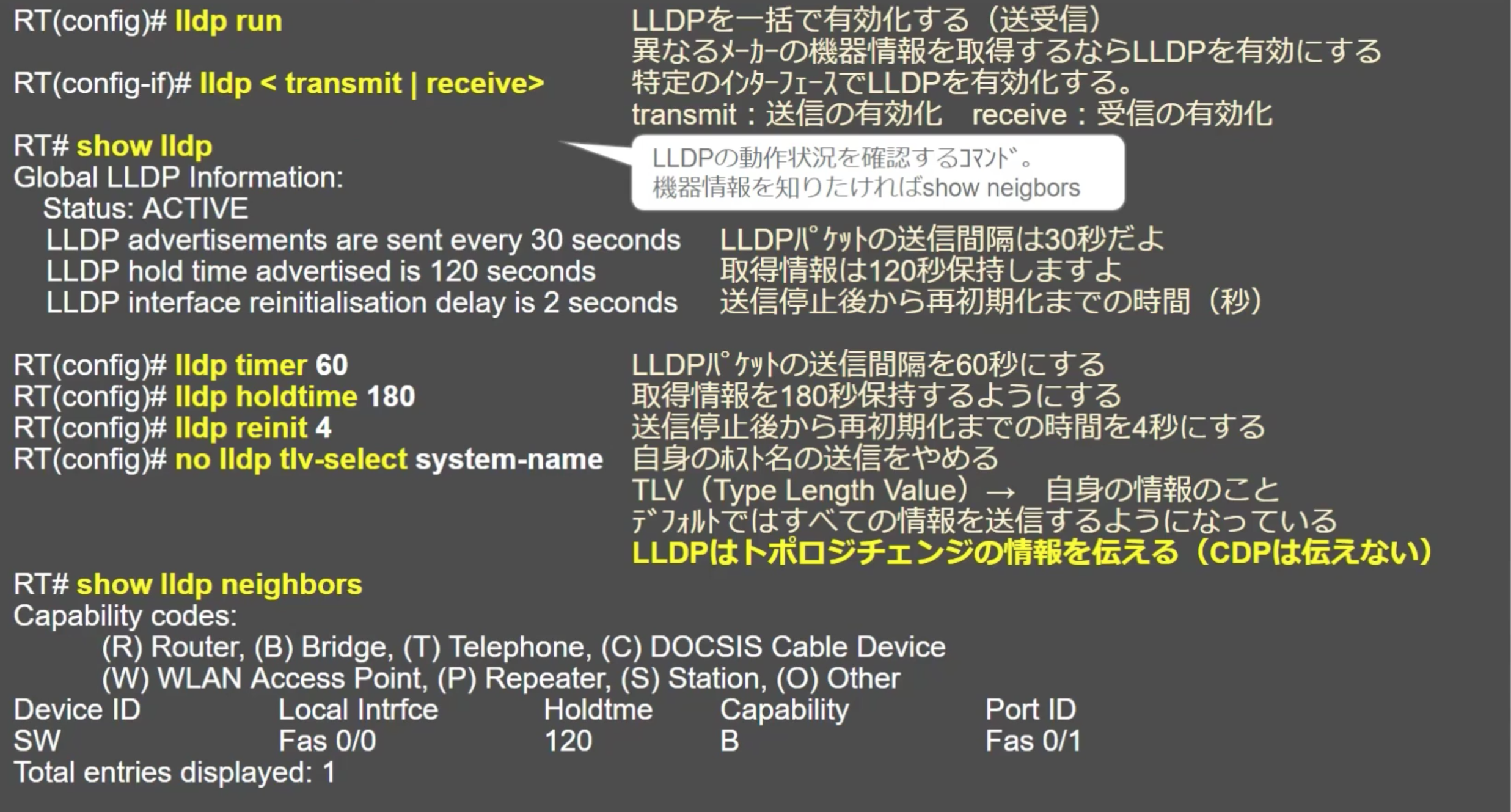

【CDPとLLDPの主な伝達情報】

| 伝達情報 | CDP | LLDP |

|---|---|---|

| ホスト名 | ○ | ○ |

| 接続ポート | ○ | ○ |

| IPアドレス | ○ | ○ |

| 機器の種類 | ○ | ○ |

| トポロジチェンジ | × | ○ |

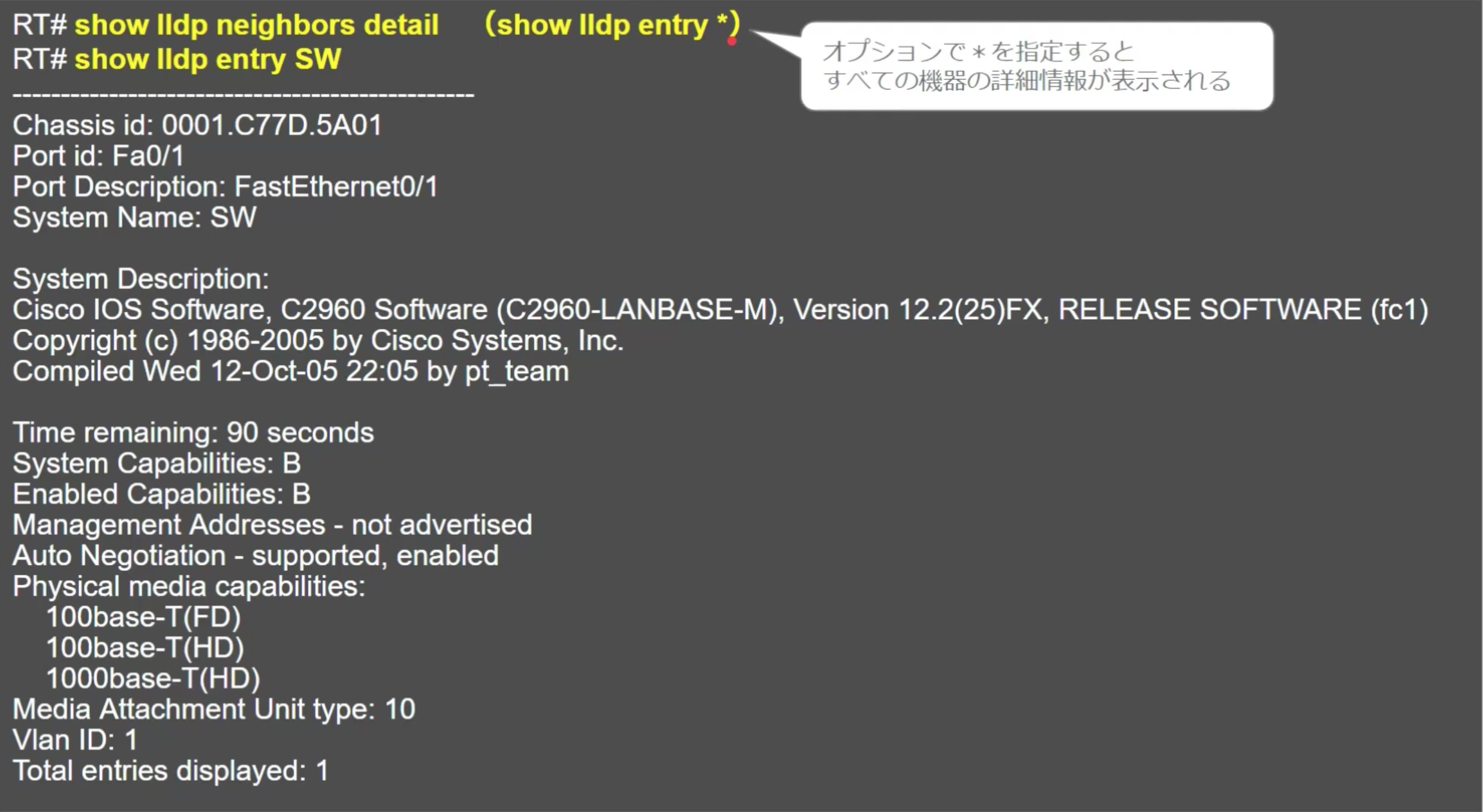

LLDP 【Link Layer Discovery Protocol】

- LLDPはIEEE 802.1ABとして標準化されてます。

- デフォルトで30秒ごとに機器の情報をマルチキャストで送信しています。

- レイヤ2プロトコル

- 隣接しているデバイスの情報を確認できる。

LLDPのコマンド

グローバルでLLDPを有効化

(config)#lldp run

IPアドレスを伝えたくない場合

(config)#no lldp tlv-select management-address

接続ポートを伝えたくない場合

(config)#no lldp tlv-select port-description特定のインターフェイスでLLDPの送信/受信を有効/無効にする

(config-if)#[no] lldp transmit [receive]

LLDPパケットの送信時間を10秒に変更する

(config)#lldp timer 10

LLDPでパケットが届かなくなってから200秒後に破棄する

(config)#lldp holdtime 200

再初期化時の遅延時間の変更

(config)#lldp renit <秒数>

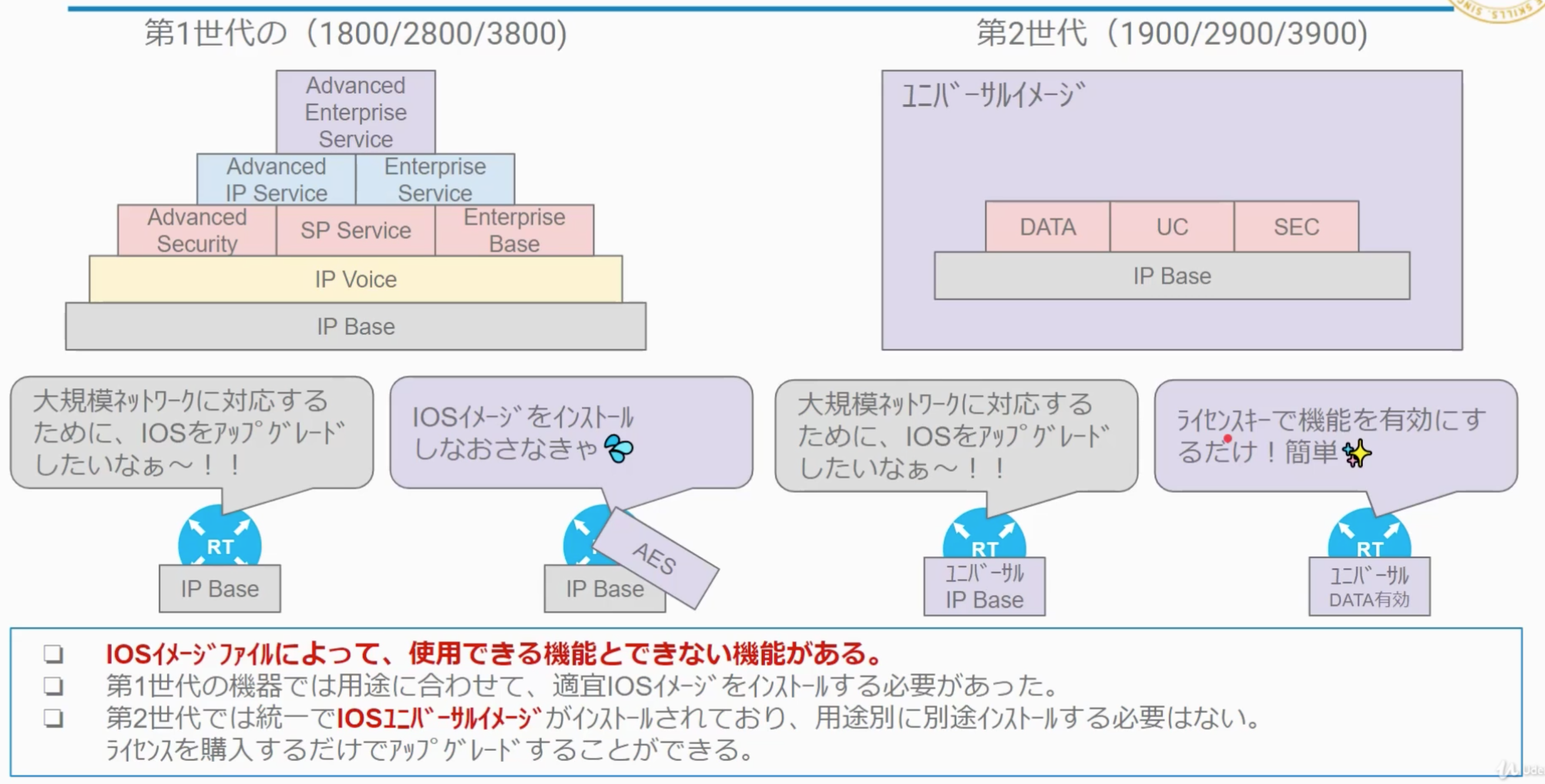

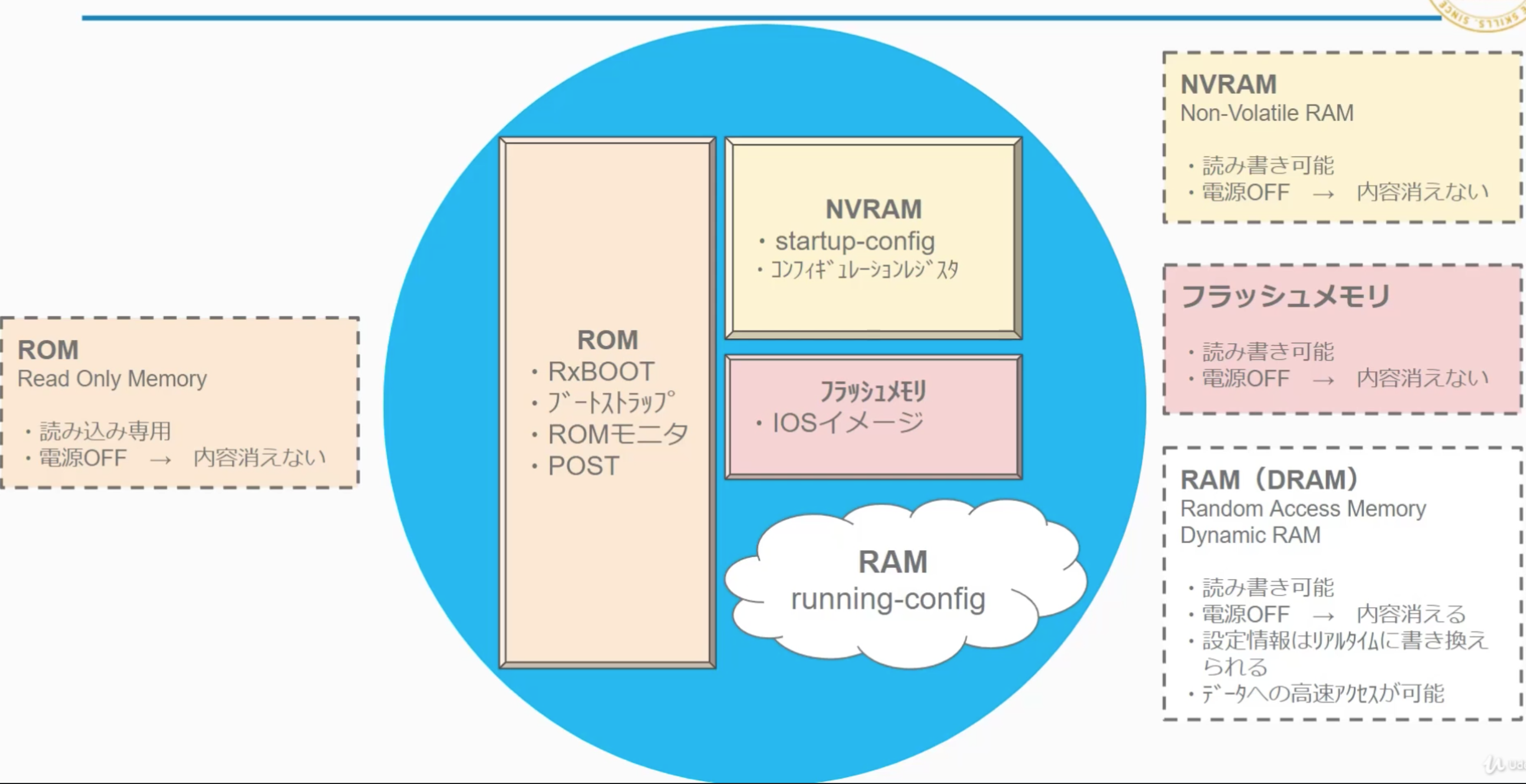

IOSのソフトウェア管理

Cisco IOSとは、米シスコシステムズ(Cisco Systems)社製のルータやスイッチなどのネットワーク機器に組み込まれた制御用のオペレーティングシステム(OS)。

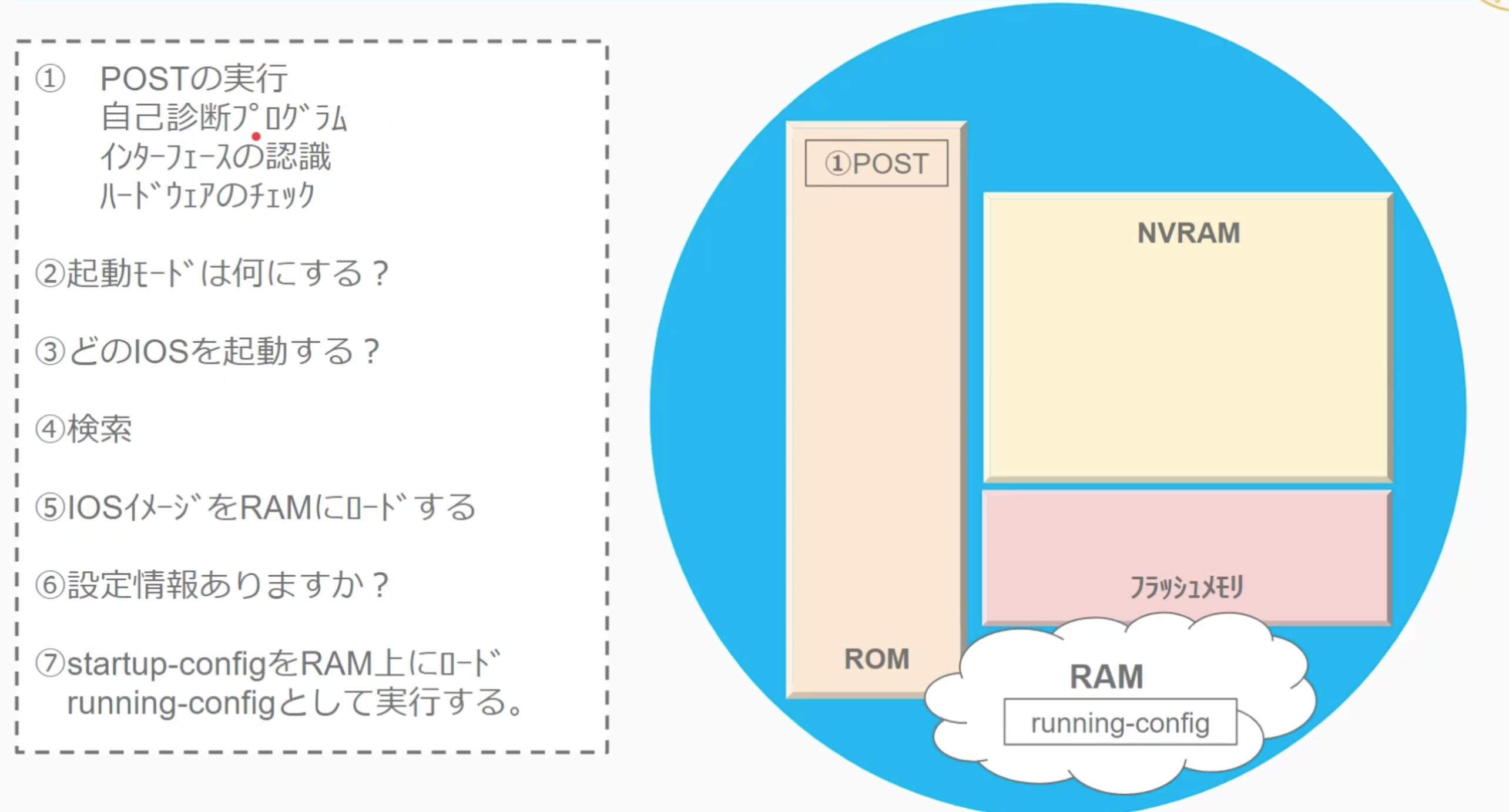

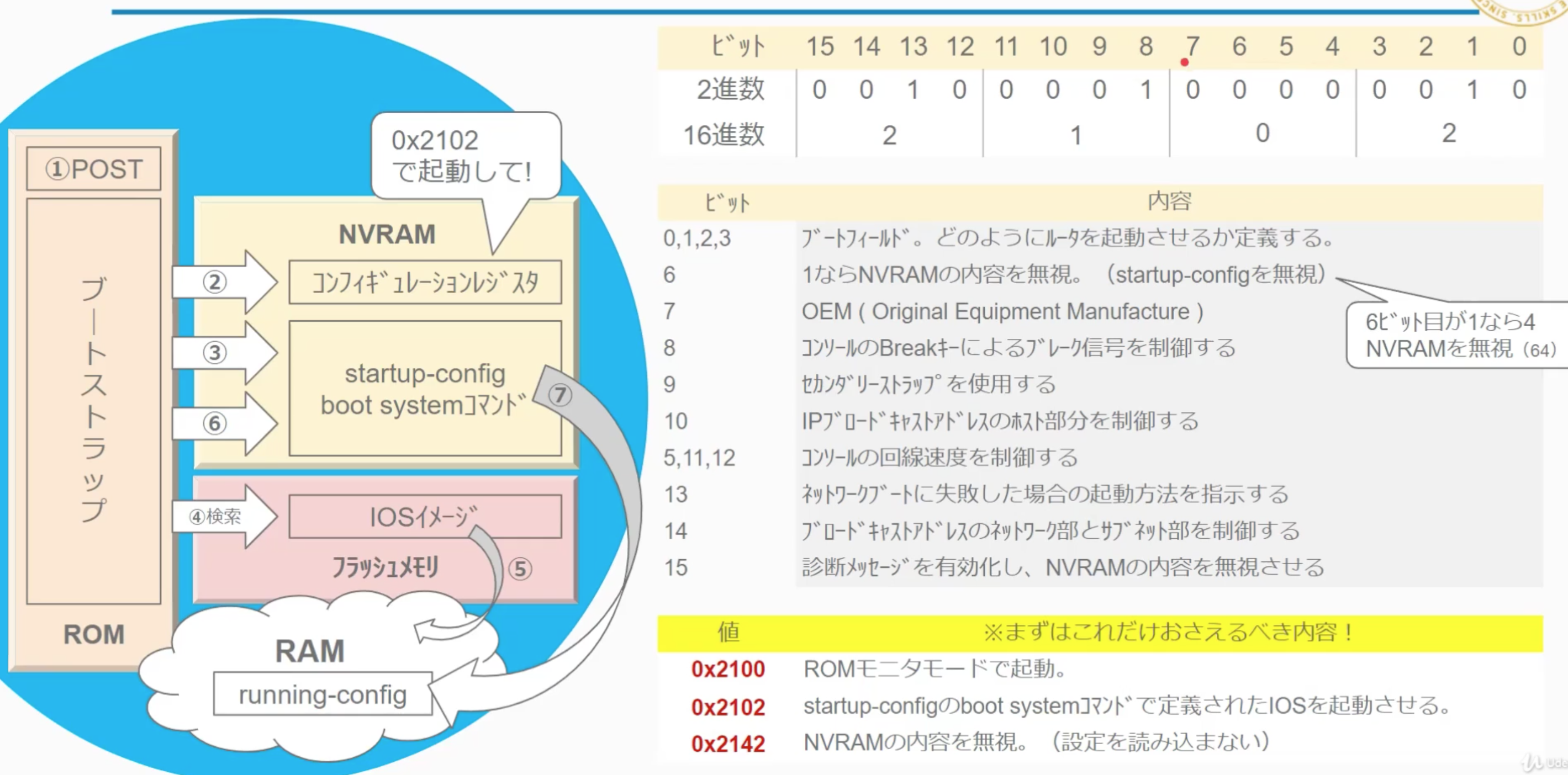

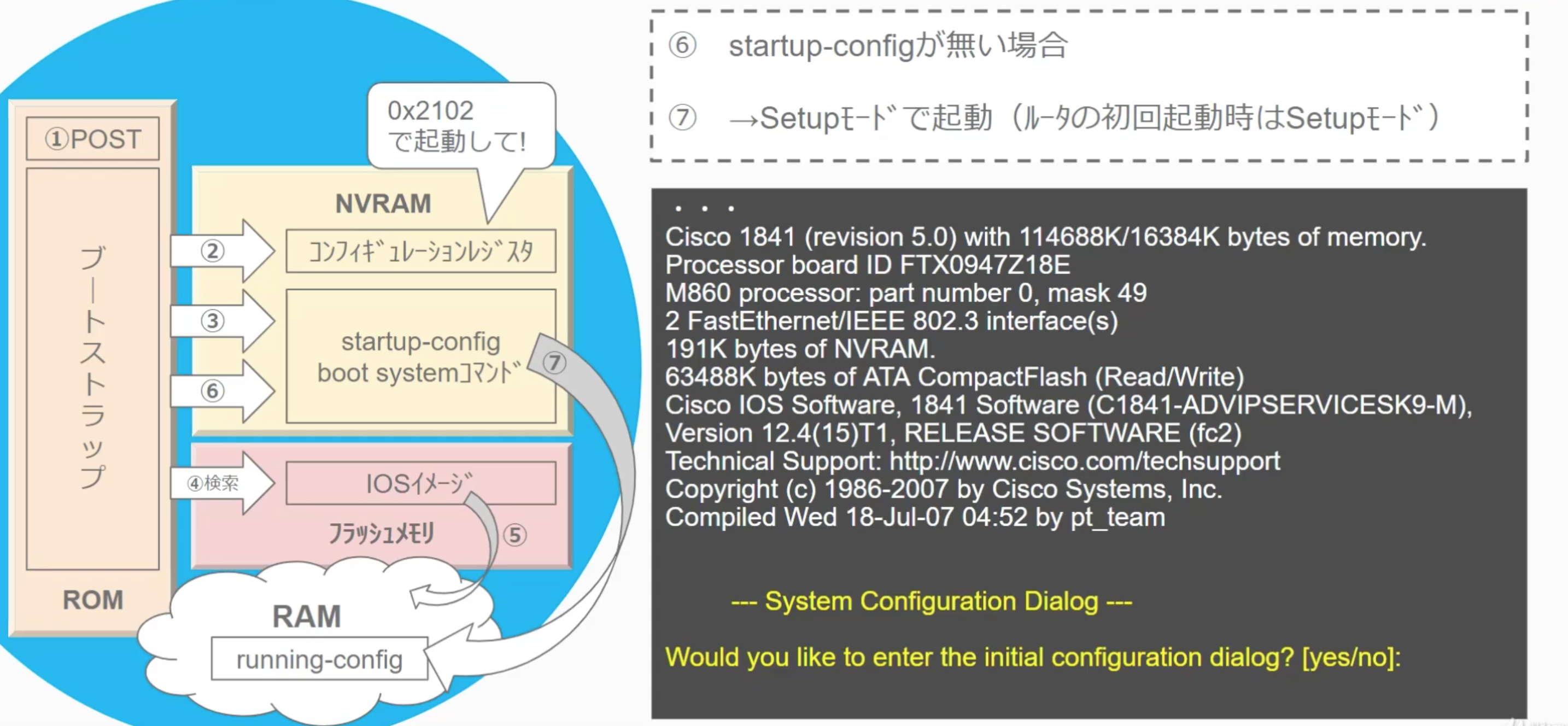

IOS起動手順

コンフィギュレーションレジスタ値

| 値 | 内容 |

|---|---|

| 0x2100 | ROMMON(ROM)モード |

| 0x2102 | IOSを起動させる、通常のオペレーション |

| 0x2142 | パスワードリカバリ |

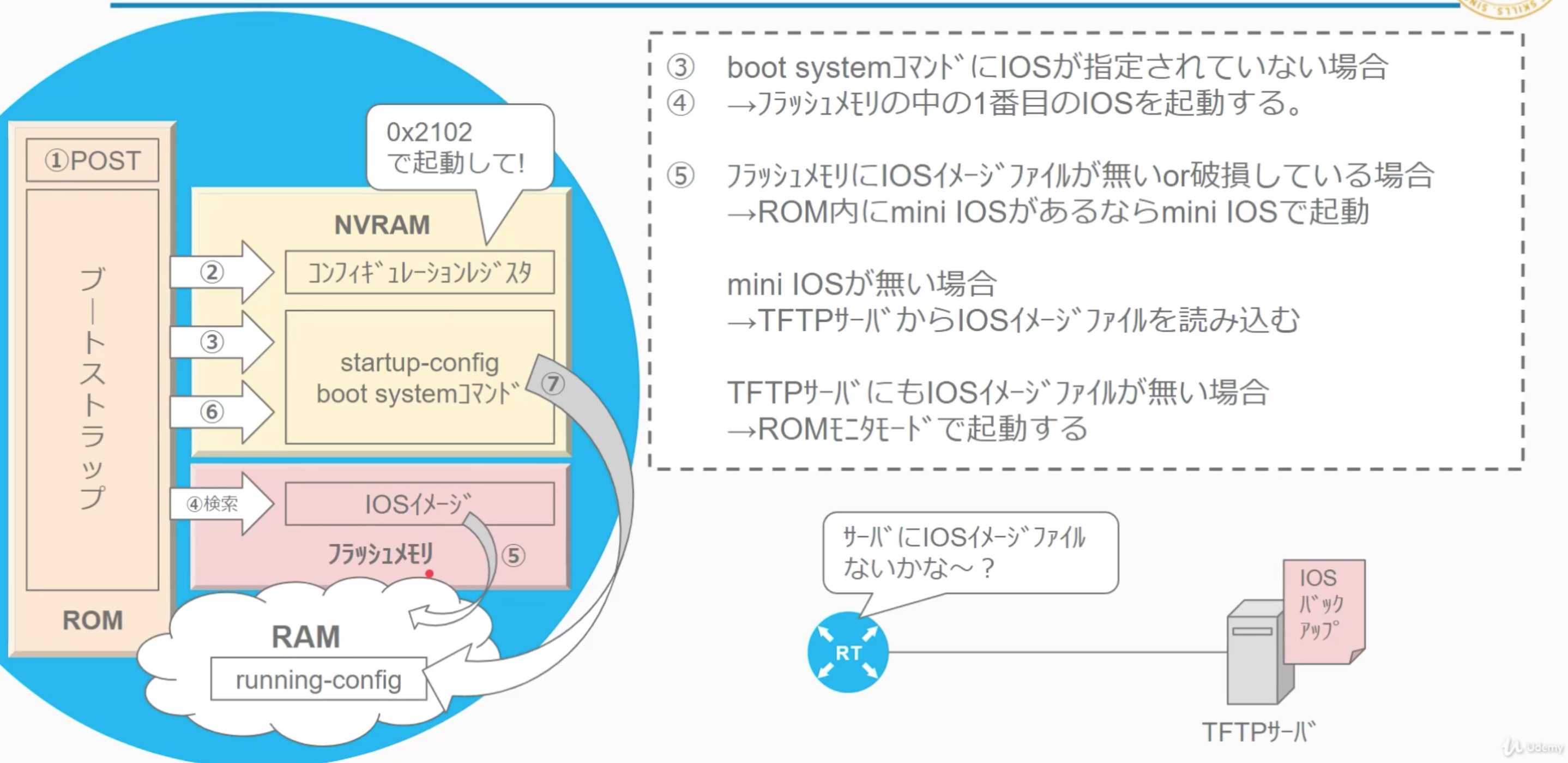

IOSイメージファイルの読み込み

startup-configの読み込み

ROMMON(ROM)モード

ROMMON(ROM)モードはルータの起動モードの一つで、パスワードリカバリーやIOSのリカバリーなどで使用します。

<ROMMONモード起動の条件>

- コンフィグレーションレジスタが0x2100

- IOSが破損している

- ルータの電源を入れてから60秒以内にBreak信号を送る

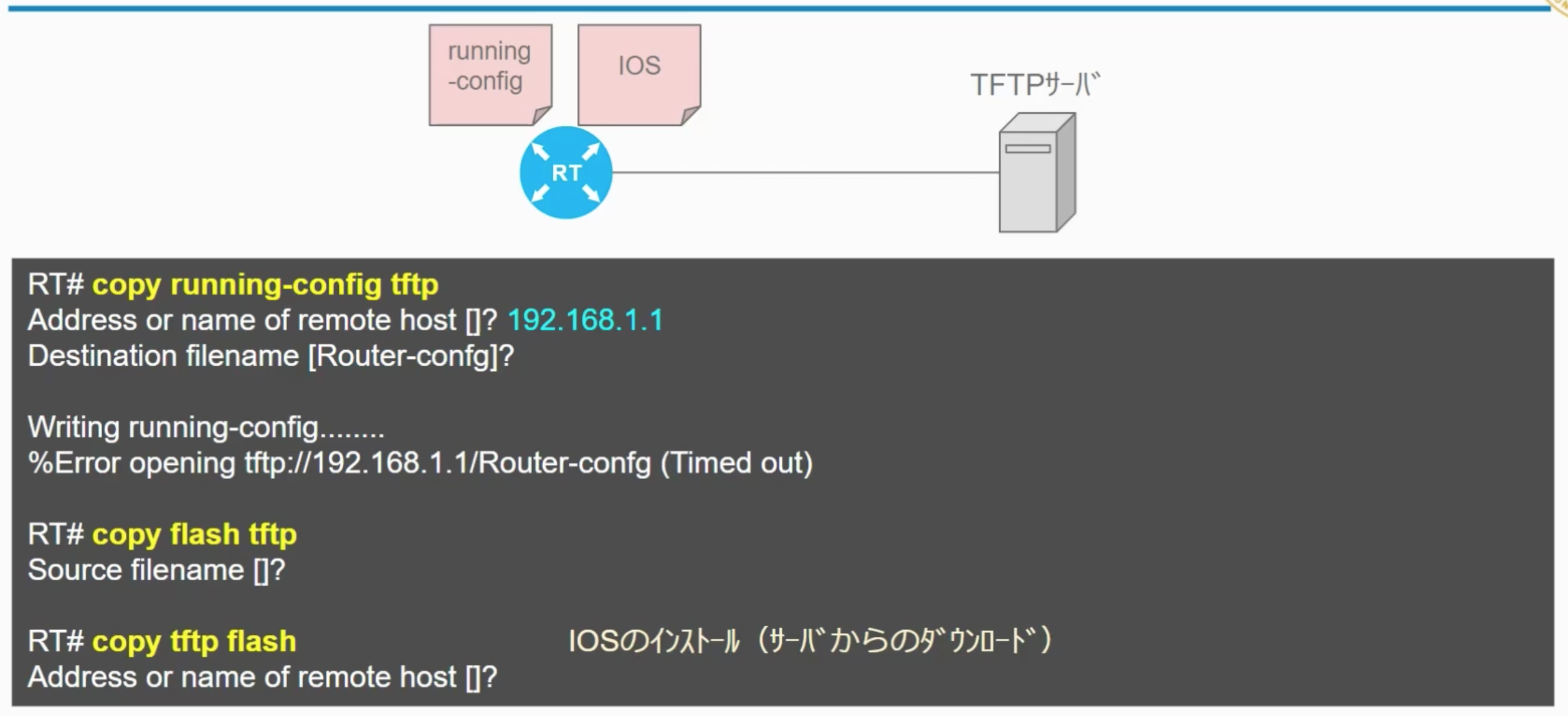

IOSのバックアップ

フラッシュメモリのファイルをTFTPサーバへコピー

#copy flash: tftp:

現在のコンフィギュレーション(running-config)をTFTPサーバへコピー

copy running-config tftp

TFTP(Trivial File Transfer Protocol)

TFTP(Trivial File Transfer Protocol) とは、特定のコンピュータ間でファイル転送する時に使用するアプリケーション層プロトコル。FTPとの違いは大きく2つあります。1つは、FTPのようにユーザ名とパスワード認証が行われない点、もう1つはFTPはTCP上で動作する信頼性のある通信ですが、TFTPではUDP上で動作しており信頼性よりも転送効率を重視しているという点です。

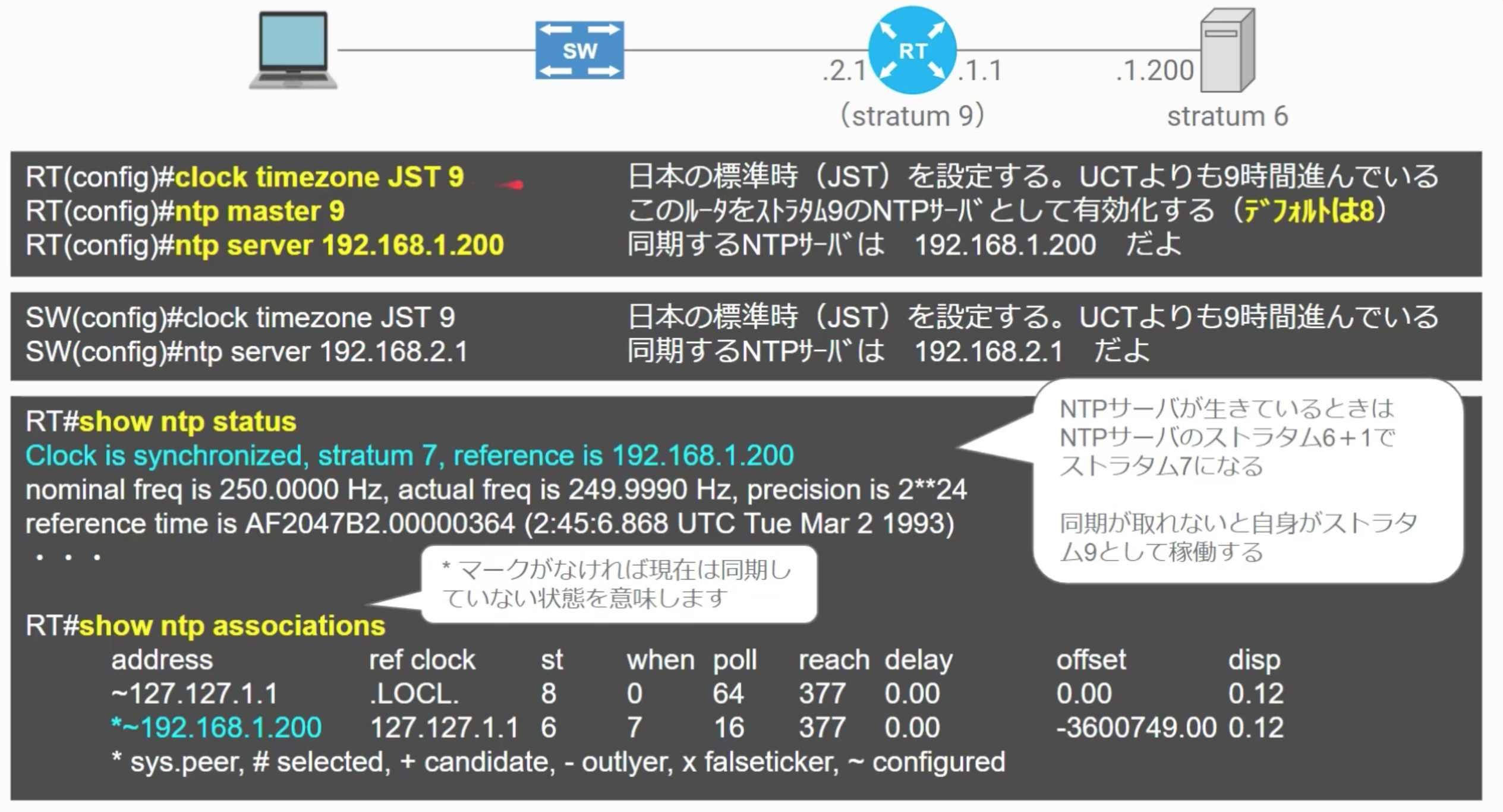

NTP

NTP(Network Time Protocol)は、コンピュータに内蔵されているシステムクロックをネットワークを介して正しく同期させるためのプロトコル。NTPにより時刻同期を行うことで指定時間に正しくサービスを動作させたり、出力ログを正しく管理できたり、証明書を利用した認証なども正しく行うことができます。

NTPクライアントがNTPサーバにアクセスする際、宛先ポート番号としてUDPポート番号123を使用。

<階層構造>

NTPはstratumと呼ばれる階層構造を持っており、最上位のNTPサーバが原子時計やGPSの正確な

時刻源から正しい時刻情報を得て、下位のNTPサーバはそれを参照して時刻同期を行っていきます。

最上位のNTPサーバは「stratum 1」であり、階層を降りるごとにstratumの値が増えていきます。

最大でstratum 15までNTPサーバを構築できます。なお、stratum 16には同期できません。

<NTPの設定>

NTPクライアントの設定

(config)#ntp server [ IPアドレス ]

NTPサーバの設定

(config)#ntp master

NTPサーバのNTP認証の設定

■NTP認証の有効化

(config)#ntp authenticate

■認証キーの作成

(config)#ntp authentication-key <number> md5 <srting>

■認証キーの指定

(config)#ntp trusted-key <number>

■認証キーの指定

(config)#ntp trusted-key <number>

Telnet

リモートルータ(Telnetクライアント)からTCP/IPネットワークを経由して他のデバイスのVTY(仮想端末)にログインするには、特権EXECモード(またはユーザEXECモード)でTelnetコマンドを使用します。

syslog

- syslogはIPネットワーク上でログメッセージを転送する標準規格でありクライアント/サーバ型プロトコル。

- Syslogサーバを利用することで、ルータやスイッチのメモリを圧迫せずにより多くのログを保存することが可能です。

指定したレベル以下(重要度が高い)のメッセージが出力されます。例えば、logging trap 4コマンドを使用すると、severity値が0〜4のsyslogメッセージが送信されます。

Syslogのデフォルトの出力先はコンソール画面です。

| severity | 名前 | 説明 |

|---|---|---|

| 0(高い) | Emergency(緊急) | システムの利用ができなくなる緊急 |

| 1 | Alerts(アラート) | 迅速な対処が必要 |

| 2 | Critical(重要) | 危険な状態 |

| 3 | Errors | 問題を究明できるエラー状態 |

| 4 | Warnings | 重大な問題ではないが注意 |

| 5 | Notifications(通知) | 正常だが注意 |

| 6 | Informational | 情報通知 |

| 7(低い) | Debugging(デバッグ) | トラブルシュート用 |

コンソールに送信するSyslogメッセージの重大度レベルは、デフォルトで「7」になっています。

| コンソール | (config)#logging console [ レベル ] デバイスに直接コンソール接続しているPCの画面に出力する設定 |

| リモート端末 (VTY) | (config)#logging monitor [ レベル ] デバイスのVTYポートにTelnetなどでリモート接続しているPCの画面に出力する設定 |

| バッファ | (config)#logging buffered [ バッファサイズ ] [ レベル ] デバイス自身のバッファ(RAM)に出力(保存)する設定 |

| syslogサーバ | (config)#logging host [ syslogサーバ ] (config)#logging trap [ レベル ] (config)#logging facility [ ファシリティ ] syslogサーバに出力(保存)するsyslog情報を設定 |

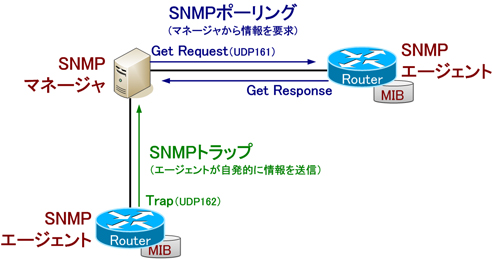

SNMP

SNMP(Simple Network Management Protocol)は、UDP/IPベースのネットワーク監視、ネットワーク管理を行うためのプロトコルです。

- SNMPマネージャ‥SNMPエージェントから情報収集を機器を管理するデバイス。解析する。

- SNMPエージェント‥管理対象機器(ルータ、スイッチ、サーバなど)の情報を送信する、機器または常駐するプログラム。自身の内部の装置やソフトウェアの状態や設定を「MIB」(Management Information Base:管理情報ベース)と呼ばれるデータベースにまとめます。

- MIB‥管理データベース

MIB

- MIB(Management Information Base)はツリー構造のデータベース

- 情報(オブジェクト)には識別するためのOID(Object IDentifier)がついています。

<メッセージ>

- SNMPポーリング‥マネージャから要求を出しエージェントの情報を得る

- SNMPトラップ‥エージェントからマネージャに通知する(一度のみ)

- SNMPインフォーム‥エージェントからマネージャに通知する。

マネージャから応答がない場合再送する。

| GetRequest (マネージャ発信) | マネージャから エージェントへ情報を要求するコマンド |

| GetNextRequest (マネージャ発信) | マネージャから エージェントへ次の情報を要求するコマンド |

| GetBulkRequest | マネージャから エージェントへ複数のOIDをまとめて要求するコマンド |

| SetRequest (マネージャ発信) | マネージャから エージェントへOID内の情報の変更を要求するコマンド |

| GetResponse (エージェント発信) | マネージャから 要求されたOIDに対して、値を挿入して返信する |

| Trap (エージェント発信) | エージェント機器に変化があった場合自発的に送信する |

| infomationRequest (エージェント発信) | エージェントからマネージャへのイベント通知、 マネージャからの確認も要求する |

SNMPトラップの設定

(config)#snmp-server host <host-addr> [ version { 1 | 2c | 3 { auth | noauth | priv }}] <community-string>

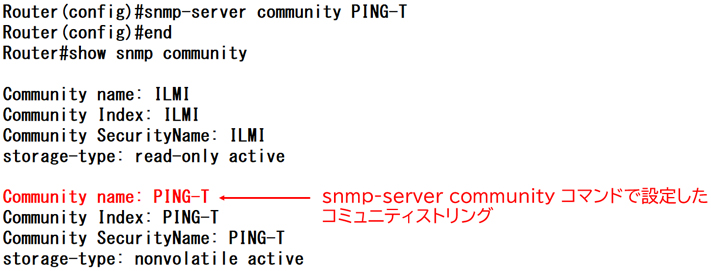

コミュニティストリングの設定内容の確認

(※マネージャーから、エージェントへアクセスする際にパスワードのように使う文字列です。)

show snmp community

シリアルナンバーの確認

show snmp chassis

SNMPエージェントが通知するトラップを受信するホストの情報を確認

show snmp host

SNMPv3

ユーザ及びグループごとにセキュリティポリシーを定義し、必要に応じてアクセスを制限することができます。ユーザ認証を行うために、グループとユーザの定義が必要です。

認証、暗号化メッセージの完全性が追加されセキュリティーが強化された

| バージョン | セキュリティレベル | 認証 | 暗号化 | 内容 |

|---|---|---|---|---|

| SNMPv1 | noAuthNoPriv | コミュニティストリング | 無し | コミュニティストリングを照合して認証 |

| SNMPv2 | noAuthNoPriv | コミュニティストリング | 無し | コミュニティストリングを照合して認証 |

| SNMPv3 | noAuthNoPriv | ユーザ名 | 無し | ユーザ名を照合して認証 |

| SNMPv3 | AuthNoPriv | MD5またはSHA | 無し | HMAC-MD5またはHMAC-SHAに基づいて認証 |

| SNMPv3 | AuthPriv | MD5またはSHA | DES/3DES/AES | HMAC-MD5またはHMAC-SHAに基づいて認証 MD5またはSHAによって暗号化 |

NetFlow

- ネットワークを利用するアプリケーションやユーザの監視

- トラフィックを集計し、セキュリティの解析

- リソースの使用率に対する従量制の課金

フローの識別で見るフィールド

- 送信元IPアドレス

- 宛先IPアドレス

- 送信元ポート番号

- 宛先ポート番号

- レイヤ3プロトコル

- ToS(Type of Service)

- 入力インタフェイス

◆設定例 : Gi0/0での受信パケットのフロー情報と、Gi0/0からの送信パケットのフロー情報を収集

Cisco(config)# interface GigabitEthernet 0/0

Cisco(config-if)# ip flow ingress

Cisco(config-if)# ip flow egress

◆設定例 : NetFlowバージョン「5」、NDE出力先IPアドレス「10.1.1.1 (UDP2055)」、送信元I/Fを「loopback0」とする

Cisco(config)# ip flow-export version 5

Cisco(config)# ip flow-export destination 10.1.1.1 2055

Cisco(config)# ip flow-export source loopback 0

NetFlowの情報を確認

show ip cache flow

Flexible NetFlow

トラフィックフローをモニターできるIOS機能の1つです。

IP SLA

IP SLAは、IOS機能の1つであり、ネットワークインフラのサービスレベル性能をモニターする方法です。

- ネットワークパフォーマンスの監視と表示

- エンドツーエンドのネットワーク接続性の確認

IP SLAレスポンダ

IP SLAレスポンダ(ターゲットもIOSを搭載しIP SLAをサポートしているデバイス)を用意することで、測定精度が向上し、VoIPの遅延やジッタを測定することも可能になります。

IP SLA ICMPエコー動作

ICMPパケットの頻度を定義します。

show ip sla statisticsコマンドを実行するとエコーテストの出力結果を確認できます。