無線LANの基本を押さえる

無線LAN(Wi-Fi)は、電波を使ってデータを送受信するネットワーク技術だ。有線LANと異なり、ケーブルなしで通信できる利便性がある一方、電波という性質上、盗聴や不正アクセスのリスクが常につきまとう。

無線LANの通信方式は半二重通信で、送信と受信を同時に行えない。コリジョン(衝突)を避けるために、CSMA/CA(Carrier Sense Multiple Access with Collision Avoidance)という制御方式を使い、通信前に電波の空き状況を確認してからデータを送信する。

周波数帯 2.4GHz 5GHz の違いと選び方

Wi-Fiで使用する周波数帯は大きく3つある。それぞれの特性を理解しておくと、ルーター選びやトラブルシューティングの精度が上がる。

| 周波数帯 | 障害物への強さ | 電波干渉 | 通信速度 |

|---|---|---|---|

| 2.4GHz | 強い(壁を越えやすい) | 起きやすい(電子レンジ等と干渉) | 低〜中速 |

| 5GHz | やや弱い | 起きにくい | 高速 |

| 6GHz | 弱い | 非常に起きにくい | 超高速 |

2.4GHz帯は遠くまで届くが、Bluetoothや電子レンジと同じ周波数帯のため干渉を受けやすい。

5GHz帯は干渉が少なく安定した高速通信が可能だが、壁や床を越えると減衰しやすい。

最新のWi-Fi 7では6GHz帯が加わり、さらに広帯域で高速な通信を実現している。

マンションなど集合住宅では、隣室からの2.4GHz帯の電波干渉が速度低下の原因になりやすい。5GHz帯や6GHz帯に対応したルーターを選ぶことで、体感速度が大きく改善するケースは多い。

IEEE 802.11規格の変遷

無線LANの標準規格はIEEE 802.11として策定されている。規格ごとに対応する周波数帯や最大通信速度が異なり、アクセスポイントと端末が同じ規格に対応している必要がある。

| 規格 | 周波数帯 | 最大通信速度 | 通称 |

|---|---|---|---|

| IEEE 802.11a | 5GHz | 54Mbps | − |

| IEEE 802.11b | 2.4GHz | 11Mbps | − |

| IEEE 802.11g | 2.4GHz | 54Mbps | − |

| IEEE 802.11n | 2.4GHz/5GHz | 600Mbps | Wi-Fi 4 |

| IEEE 802.11ac | 5GHz | 6.9Gbps | Wi-Fi 5 |

| IEEE 802.11ax | 2.4GHz/5GHz/6GHz | 9.6Gbps | Wi-Fi 6/6E |

| IEEE 802.11be | 2.4GHz/5GHz/6GHz | 46Gbps | Wi-Fi 7 |

通信速度はあくまで理論値であり、実効速度は環境によって大きく変わる。802.11nで導入されたMIMO(複数アンテナによる同時送受信)やチャネルボンディング(複数チャネルの束ね)が高速化に寄与しており、これらの技術は後続の規格にも引き継がれている。

暗号化方式「WPA3」を選択したい

セキュリティ規格の進化|WEPからWPA3へ

無線LANのセキュリティは、暗号化方式と認証方式の組み合わせで成り立っている。規格は世代を重ねるごとに強化されてきたが、古い規格を使い続けることは重大なリスクになる。

| 項目 | WEP | WPA | WPA2 | WPA3 |

|---|---|---|---|---|

| 暗号化アルゴリズム | RC4 | RC4 | AES | AES |

| 暗号化方式 | − | TKIP(必須) | CCMP(必須) | GCMP |

| 認証方式 | − | 802.1X / PSK | 802.1X / PSK | 802.1X / SAE |

| 安全性 | 危険 | 低 | 高 | 非常に高 |

WEPはすでに数分で解読可能であり、使用してはならない。WPAもTKIPベースのため脆弱性がある。現在の最低ラインはWPA2(AES)で、新規にルーターを選ぶならWPA3対応を強く推奨する。

WPA3で導入されたSAE(Simultaneous Authentication of Equals)認証は、従来のPSK認証と比べて辞書攻撃への耐性が高い。さらにWPA3では前方秘匿性(Forward Secrecy)が確保されており、仮に暗号化キーが漏洩しても過去の通信内容は解読されない。また、管理フレームの保護(PMF)が必須化されている点もWPA2との大きな違いだ。

エンジニアがWi-Fiルーターを選ぶ基準

CCNAレベルのネットワーク知識があるなら、ルーター選びは「なんとなくスペックが高いもの」ではなく、セキュリティの仕組みを理解した上で判断できる。以下の6項目を購入前にチェックしたい。

WPA3-SAE(AES)に対応しているか

暗号化方式はルーター選定で最も重要な項目だ。

WPA3対応は2024年以降に発売されたルーターならほぼ標準で搭載されている。ルーターの仕様一覧で「WPA3-SAE」または「WPA3-Personal」の記載を確認する。

WPA2のみの製品は避けた方がよい。

管理パスワードの設定自由度

ルーターの管理画面に不正ログインされると、DNS設定の改ざんやファームウェアの書き換えといった深刻な被害につながる。

管理パスワードが1〜64桁で設定可能であれば十分な自由度がある。英大文字・小文字・数字・記号を組み合わせた10桁以上を推奨する。

最近のDLPA推奨ルーターは、出荷時から1台ごとにランダムな個別パスワードが設定されている。

SSID・Wi-Fiパスワードの変更が可能か

初期設定のSSIDにはルーターの型番が含まれていることがあり、攻撃者に機種の脆弱性情報を与えてしまう。

管理画面からSSIDとWi-Fiパスワードの両方を変更できることは必須条件だ。

Wi-Fiパスワード(PSK)は、ASCII形式なら8〜63文字、HEX形式なら64桁の16進数で設定できる。

ファームウェアの自動更新に対応しているか

ルーターのファームウェアに脆弱性が発見された場合、メーカーが修正パッチを配布する。

手動更新だと対応が遅れがちになるため、自動更新機能の有無は重要だ。

バッファロー、NEC、エレコム、アイ・オー・データのDLPA加盟4社の現行製品は、いずれもファームウェア自動更新に対応している。

サポート期限が明確か

メーカーサポートが終了したルーターは、脆弱性が発見されても修正されない。

購入から5年以上経過した製品はサポート状況を必ず確認する。一般的なWi-Fiルーターの買い替え目安は4〜5年程度とされている。

JC-STARまたはDLPA推奨の認証を取得しているか

2025年3月に運用開始されたJC-STAR(セキュリティ要件適合評価及びラベリング制度)は、経済産業省の主導でIPAが運用するIoT機器のセキュリティ認証制度だ。ログインパスワードの固有化、ファームウェア自動更新、設定値の暗号化など、一定のセキュリティ基準を満たした製品に適合ラベルが付与される。

デジタルライフ推進協会(Digital Life Promotion Association)が定めた基準での推奨のルーター

DLPA推奨ルーター 2とは

様々な機器のインターネット接続に伴い、サイバーセキュリティの脅威は身近になり、年々増加しています。DLPAには国内Wi-Fiルーターメーカーが4社加入しており、これらの脅威に対して有効なWi-Fiルーターのセキュリティ技術策定を行い、DLPA 推奨ルーター 2 に位置づけられるよう商品の仕様に反映しています。

DLPA推奨ルーターは工場出荷時状態からほとんど設定を行う必要のない使いやすさに加え、セキュリティ堅牢性を兼ね備えており、お客様に安心・安全なインターネット環境をお届けします。

https://dlpa.jp/guidance

DLPA推奨Wi-Fiルーターは、加盟4社(バッファロー、NEC、エレコム、アイ・オー・データ)が販売中の全製品でセキュリティ基準をクリアしており、2026年2月にはセキュリティ基準が「DLPA推奨ルーター 2」としてアップデートされている。

主要メーカーのセキュリティ対応を比較する

国内で家庭用Wi-Fiルーターを選ぶ際、DLPA加盟4社の製品は一定のセキュリティ基準を満たしている。加えて海外メーカーのTP-LinkやASUSも高機能な製品を展開しているが、セキュリティ面での評価軸が異なる。

| メーカー | WPA3対応 | ファームウェア自動更新 | 管理パスワード固有化 | JC-STAR適合 | DLPA推奨 |

|---|---|---|---|---|---|

| バッファロー | 対応 | 対応 | 対応(個体ごとにランダム) | 取得済み製品あり | 対象 |

| NEC(Aterm) | 対応 | 対応 | 対応 | 取得済み製品あり | 対象 |

| エレコム | 対応 | 対応 | 対応 | 取得済み製品あり | 対象 |

| アイ・オー・データ | 対応 | 対応 | 対応 | 取得済み製品あり | 対象 |

| TP-Link | 対応 | 対応 | 製品による | − | − |

| ASUS | 対応 | 対応 | 製品による | − | − |

TP-LinkやASUSは通信性能やコストパフォーマンスに優れた製品が多いが、JC-STARやDLPA推奨といった国内のセキュリティ認証制度の対象外となっている。セキュリティの保証体制を重視するなら、DLPA加盟メーカーの製品を選ぶことで、ファームウェア自動更新やパスワード固有化といった基本対策が出荷時から確保される。

一方で、TP-Linkは独自のネットフィルタリング機能やIDS/IPS相当の保護機能を搭載しているモデルもあり、ASUSはAiProtectionというトレンドマイクロ連携のセキュリティ機能を提供している。国内認証制度の有無だけでなく、実装されている保護機能の中身も確認して判断したい。

ONU(光回線終端装置)のセキュリティも忘れずに

Wi-Fiルーターのセキュリティに意識が向きがちだが、その手前にあるONU(Optical Network Unit)の存在も把握しておきたい。

ONUは光ファイバーで届く光信号をデジタル信号に変換する装置で、光回線でインターネットを利用するために不可欠な機器だ。

ONUとルーターの役割の違い

ONUは信号の変換装置であり、Wi-Fiルーターは複数の端末をネットワークに接続するための装置だ。

一般的な家庭のネットワーク構成では、壁の光コンセントからONUに接続し、ONUからWi-Fiルーターへ、そしてルーターから各端末へという経路になる。

ただし、NTTのフレッツ光などでは「ホームゲートウェイ」と呼ばれるONU・ルーター・ひかり電話の機能が一体化した装置が提供されるケースが多い。この場合、見た目は1台だが内部ではONUとルーターの両方の役割を果たしている。

マンションでの注意点

マンションなどの集合住宅では、建物の共用スペースまで光ファイバーを引き込み、各住戸への配線方式が3種類に分かれる。光配線方式では各戸にONUが設置されるが、VDSL方式では電話回線を経由するためVDSLモデムが設置され、LAN方式では共用部のONUから各戸までLANケーブルで配線される。

いずれの方式でも、宅内に設置される機器(ONU、VDSLモデム、ホームゲートウェイ)は回線事業者からのレンタル品であることがほとんどだ。市販されていないため自分で購入する必要はないが、逆に言えば機器の選択肢がなく、セキュリティ設定はユーザー側で能動的に行う必要がある。

ONUやホームゲートウェイの管理パスワードも変更する

見落とされがちだが、ホームゲートウェイにも管理画面が存在し、ブラウザからアクセスして設定変更が可能だ。NTTのホームゲートウェイの場合、初回設定時にユーザーが管理パスワードを決める仕組みになっているが、安易なパスワードを設定してそのまま放置しているケースは多い。

ホームゲートウェイの管理画面を乗っ取られると、DNSサーバーの設定を書き換えられてフィッシングサイトに誘導されたり、PPPoEの接続情報を抜かれたりするリスクがある。Wi-Fiルーターの管理パスワードと同様に、ホームゲートウェイ側のパスワードも英大文字・小文字・数字・記号を組み合わせた十分な長さのものに設定しておくべきだ。

ONU単体(ルーター機能なし)の場合は管理画面を持たない機種が多く、パスワード変更の必要はない。自宅の機器がONU単体なのかホームゲートウェイ一体型なのかは、機器のラベルや型番で判別できる。NTTの場合、型番が「PR-」「RT-」「RX-」で始まるものはホームゲートウェイ、「GE-PON」と記載があるものはONU単体だ。

ルーター機能があるかどうかの確認方法はいくつかあります。

LANポートの数を見る: ONU単体はLANポートが1つだけ。ホームゲートウェイはLANポートが複数(4つなど)あり、電話線の差込口やカードスロットが付いていることが多い。

型番で判別する: 記事にも書いた通り、NTTの場合「PR-」「RT-」「RX-」で始まる型番はホームゲートウェイ。「GE-ONU」「GV-ONU」とだけ記載されていればONU単体。

ブラウザで192.168.1.1にアクセスしてみる: PCをONUに直接LANケーブルで繋いだ状態でアクセスして、ログイン画面が出ればルーター機能あり(ホームゲートウェイ)。応答がなければONU単体の可能性が高い。

購入したら最初にやること

ルーターを購入して電源を入れたら、以下の設定を初回起動時に済ませておく。

管理パスワードを変更する。出荷時に固有パスワードが設定されている製品でも、自分だけが知るより長いパスワードに変更しておくと安全性が高まる。SSIDを機種名が推測できない文字列に変更し、Wi-Fiパスワードもデフォルトから変更する。暗号化方式がWPA3-SAE(AES)になっていることを確認し、WPA2 / WPA3の混在モードになっている場合はWPA3のみに設定できるか確認する。ファームウェアの自動更新を有効にし、ネットフィルタリングやペアレンタルコントロールが必要なら合わせて設定する。

これらの手順は管理画面(多くの場合 192.168.1.1 や 192.168.11.1)にブラウザからアクセスすることで行える。最近のルーターはスマートフォンアプリからも設定可能なものが増えており、初期設定のハードルは下がっている。

以下は「CCNAで必要なワイヤレスLANの知識」についての記載になります

アドホックモード

- 無線LANクライアントが相互に接続して通信する方式です。

- APを使用しない

- IBSSとも呼ばれる

インフラストラクチャモード

- 無線LANアクセスポイント(AP)を設置しAPを経由して接続する方式です。

BSS

1台のAPとAPに接続するクライアントで構成されたネットワークを、BSS(Basic Service Set)といいます。

ESS

複数台のAPを設置し、複数のBSSで構成された無線LANのネットワークをESS(Extended Service Set)といいます。

周波数帯について

【アクセスポイント設定の注意点】

- カバレッジホール(通信できないエリア)ができないようにする

- オーバーラップ(周波数の重なり)ができないようにチャンネルを割り当てる

<覚え方:b5のノートは4g>

| 規格 | オーバーラップをさせないチャンネル |

|---|---|

| IEEE802.11b | 5ch以上あける |

| IEEE802.11g | 4ch以上あける |

RF

RF(Radio Frequency)とは、電波や電気信号のうち、無線通信で使用する周波数。

DCA

- WLCの機能の一つ

- オーバーラップ(周波数の重なり)が起きないよう動的にチャンネルをAPに割り当てる

- 電波強度・干渉・ノイズ・負荷・利用率を解析する

AP

AP(アクセスポイント)は電波を使って無線LANクライアントと通信を行うデバイスです。無線LANクライアントは有線LANに繋がったAPを経由して、有線LANに接続します。

ローミング

無線LANクライアントが接続中のAPから別のAPに接続し直すこと

ダイナミックアンカー

異なるサブネットに属しているAPへローミングするとき、ローミング前と同じIPアドレスを使用した通信を可能にする機能

WDS

WDS(Wireless Distribution System)はAP同士を無線接続する機能を指します。

- 複数の有線LANを無線接続する

- リピーター(中継機)として使用する。無線接続エリアを広げたり、電波の死角となっている場所へ電波を届けることができます。

802.11w

管理フレームの保護を目的としたIEEE規格は、802.11wです。

<IEEE802.11のMACフレーム>

- 制御フレーム(送信要求、応答要求)

- 管理フレーム

- データフレーム

管理フレーム

| 管理フレームのサブタイプ | 内容 |

|---|---|

| ビーコンフレーム | APが無線LANクライアントにSSIDなどを知らせるフレーム |

| プローブ要求フレーム | ネットワークを見つけるため無線LANクライアントが送信するフレーム |

| プローブ応答フレーム | プローブ要求フレームにAPが応答するフレーム |

| 認証フレーム | |

| 関連付け要求フレーム (アソシエーション要求) | APに接続を要求するフレーム |

| 関連付け応答フレーム (アソシエーション応答) | 関連付け要求フレームに応答するフレーム |

| 再関連付け要求フレーム | ローミングにより別のAPに接続を要求するフレーム |

- クライアント ← ビーコン ← AP

- クライアント → プローブ要求 → AP

(ビーコンを受信できなかった場合) - クライアント ← プローブ応答 ← AP

- クライアント → 認証要求 → AP

- クライアント ← 認証応答 ← AP

- クライアント → アソシエーション要求 → AP

- クライアント ← アソシエーション応答 ← AP

Cisco無線LANソリューション

<Ciscoが提供する、WLANで使用するAPには以下の2種類があります。>

分散管理型

分散管理型で使用されるAPのことを、Autonomous AP(自律型AP)といいます。

- 家庭用やSOHO(Small Office/Home Office)環境

- <SOHO>

- 小規模ネットワークになる

- 様々な機能をあわせ持ったルータが適している

- 外部へのアクセスにはブロードバンド回線が適している

- <SOHO>

- 個々のAPが独立して動作し、管理者はそれぞれのAPに対してSSIDやセキュリティの設定などを行います。

- GUIを使用して自律型APにアクセスする際、事前に管理IPアドレスの設定が必要

- <SSHでのログイン>

最新のIOSではSSHバージョン1、2のどちらもサポートしており、バージョン指定しない場合はバージョン2が使用されます。

<ログイン方法>

- Console Portへの直接接続(CLI操作)

- Telnet/SSHを使ったリモート接続(CLI操作)

- HTTP/HTTPSを使ったリモート接続(ブラウザを使ったGUI操作)

集中管理型

- 大規模環境(エンタープライズ)向けの管理ソリューションです。

- シスコ無線LANコントローラ(WLC)とLightweight AP(集中管理型AP)の2つのコンポーネントで構成されています。

DHCP option43

DHCP option43を利用することで、APにWLCの管理インターフェースのIPアドレスを教えることができます。

<通信の流れ>

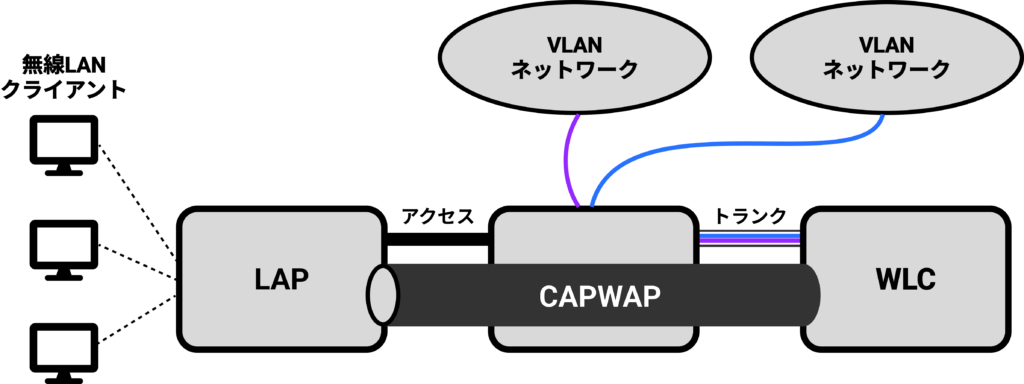

- LAPは、無線LANクライアントから電波によってデータを受けとる

- LAPは受信したデータをCAPWAPでカプセル化してWLCに転送する

- WLCはCAPWAPカプセル化を解除し、SSIDに対応したVLAN番号をデータに付加して有線LANに転送する

- スイッチは付加されているVLANにしたがって適切なネットワークに転送する

- WLCとスイッチ間は複数のVLANを通すためにトランクリンクにする必要があります。

- LAPとスイッチとWLCはそれぞれLANケーブルで接続します。

シスコ無線LANコントローラ

シスコ無線LANコントローラー(Cisco WLC:Wireless LAN Controller)

<シスコ無線LANコントローラの推奨設定>

- PSKではなくIEEE 802.1Xを使用

- トランクポートでは必要なVLANのみ許可

- コントローラの内部DHCPを無効にする

- 隣接APには異なるチャネルを割り当てる

WLANの作成では次の2つのパラメータを設定する必要があります。

- プロファイル名

- SSID‥Lightweight APに割り当てるSSID

※<BSSIDとESSID>

・BSSID(BSS IDentifier)は無線ネットワーク識別子の1つで、48ビットの数値で構成されます。BSSIDは通常、APのMACアドレスと同じものになります。

・ESSID(ESS IDentifier)は無線ネットワーク識別子の1つで、最大32文字までの任意の英数字を設定できます。

無線LANクライアントを扱うユーザは、ESSIDを選択して無線ネットワークに接続します。

なお、「SSID」と呼ぶ場合は一般的に「ESSID」を指しています。

- LAPは自身のIPアドレスの取得を試みます

- 自身のIPアドレスが取得できた場合次のいずれかの方法でWLCのIPアドレスを検出し、WLCへのjoinを試みます

- DHCPオプション43

- DNSによるcisco-capwap-controllerの名前解決

- WLCを検出するブロードキャストをサブネットに送信

- 静的に指定されたIPアドレスを使用

Lightweight APには、FlexConnectと呼ばれる動作モードが用意されています。FlexConnectで動作しているLightweight APはWLCとの接続が切断された状態でも、クライアントの認証や、クライアントデータのスイッチング処理をLightweightで行うことができ、引き続きサービスを提供することが可能です。

| モード | 概要 |

|---|---|

| Local | ・LAPのデフォルトのモード ・電波を使って無線LANクライアントとデータを送受信する ・無線通信に1つのチャネルを利用し、他のチャネルとの干渉を監視する |

| FlexConnect (Hybrid REAP) | ・WAN経由でWLCと接続するときに使用するモード ・WLCとの接続が切断された場合でも対応可能(ローカルスイッチング) |

| Monitor | 不正なAPの検出、および侵入検知(IDS)用の専用センサーやRFIDタグ追跡用のセンサーとして動作するモード |

| Rogue Detector | 有線ネットワーク上に不正なAPやクライアントがいない監視するモード |

| Sniffer | 特定のチャネル上のすべてのパケットを収集して、指定したデバイスに送信するモード |

| Bridge | ・APがブリッジとして動作するモード ・メッシュネットワークでの距離が離れたAPの中継などに利用する |

| SE-Connect | スペクトラムアナライザ専用モード (無線電波の干渉などの状況を調べるモード) |

CAPWAP

無線アクセスポイントとWLC間(WLCとLAPとの間)で、無線LANクライアントのデータや制御情報の送受信で使用されるプロトコル。

WLCとLightweight APの間のCAPWAPによる接続は、CAPWAPトンネルと呼ばれます。

SSIDブロードキャスト

SSIDブロードキャストとは、APが自身のSSIDを無線LANクライアント側に表示させるためにビーコン信号を発信する機能のことです。

【WLCのセキュリティ設定】

| レイヤ | パラメータ |

|---|---|

| Layer2 | なし(None) WPA+WPA2 802.1X 静的WEP |

| Layer3 | なし(None) Web Policy |

CPU ACL

CPU ACLでは次のようなトラフィック、アクセスの制御が可能です。

- SNMP、HTTPS、SSH、Telnetなどの管理プロトコル

- RADIUSやDHCPなどのネットワークサービスプロトコル

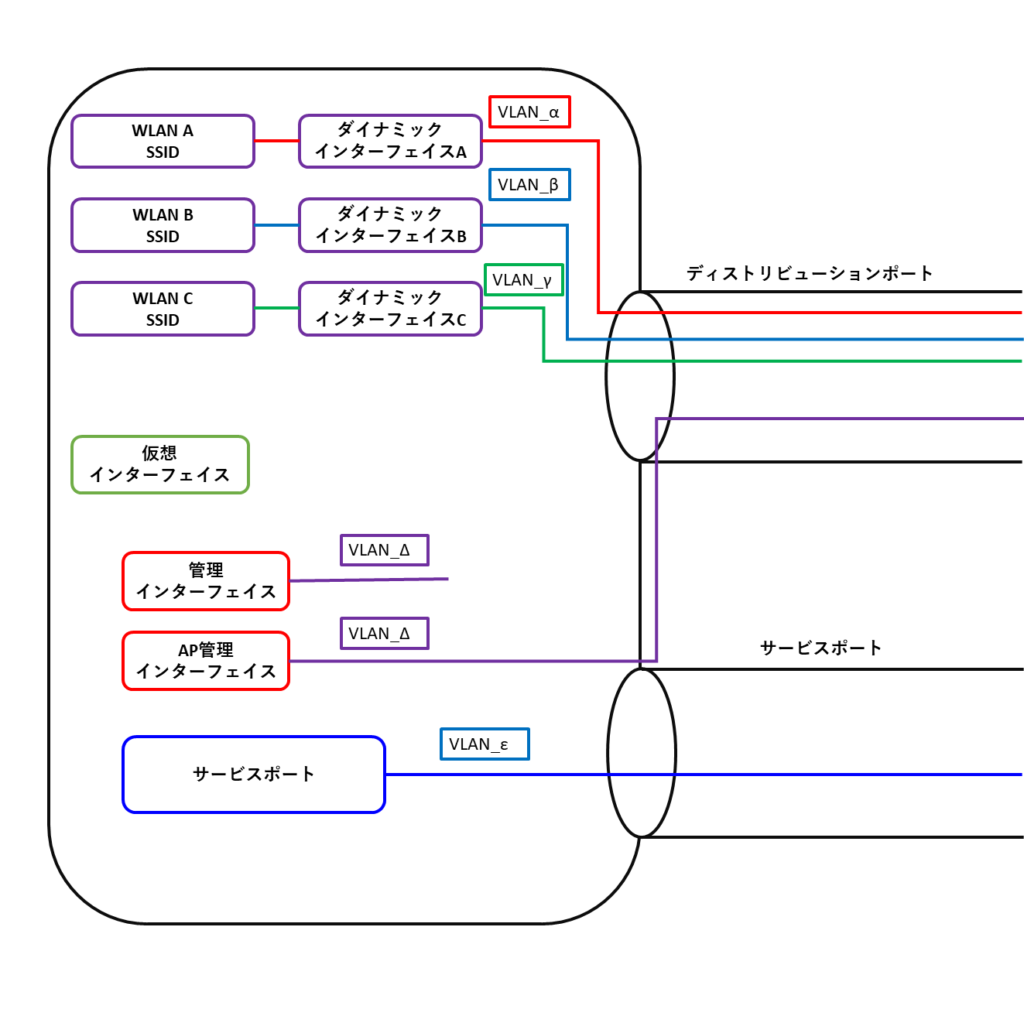

【Cisco無線LANコントローラ(WLC)には管理用の特別なポートやインターフェイスが用意されています。】

物理ポート

| コンソールポート | ・コンソールケーブルによりPCと接続 ・WLCの設定や障害対応を行うために使われる |

| ディストリビューション システムポート | ・LANケーブルによりスイッチと接続(スイッチ側はトランクポート) ・通常のトラフィックや管理トラフィックを送受信するために使われる ・LAGに対応 |

| サービスポート | ・LANケーブルによりスイッチと接続(スイッチ側はアクセスポート) ・ネットワークの緊急時のシステムの復旧とメンテナンスで使用する ・アウトオブバンド管理(通常トラフィックは流さない)なのでディストリビューションポートで服装などがあっても影響を受けない ・離れた場所からWLCを操作 |

| 冗長ポート | ・LANケーブルによりWLCと接続 ・大規模なネットワークでWLCを冗長化するために使われる |

- ディストリビューションシステムポート…スイッチとWLCを接続するための物理ポート

- サービスポート…WLCを制御するための管理専用ポート、管理用と通常のトラフィックを完全に分離することができる。(out-of-band)

論理インターフェイス

| インターフェイス | 特徴 |

|---|---|

| Service Port インターフェイス | サービスポートとの関連付されるインターフェイス |

| Management インターフェイス (管理インターフェイス) | ・WLCやLightweight APの管理に使用 ・Pingの宛先や、WLC間の通信の制御などで使用 |

| APマネージャインターフェイス | このインターフェイスに割り当てられたIPアドレスは、Lightweight APがクライアントのフレームをCAPWAPでカプセル化して転送する際の宛先IPアドレスとして使用される。 |

Virtual インターフェイス (仮想インターフェイス) | ・WLCのモビリティー機能で使用される。(モビリティー機能とは、複数のWLCでグループ構成し、クライアント情報などを共有する機能。) ・代理DHCPサーバや、Web認証などの宛先になる仮想的のインターフェイス |

| Dynamic インターフェイス (動的インターフェイス) | SSIDとVLANのマッピングを行うインターフェイス |

GUIメニュー

- WLCはコンソールポートを使った CLI(コマンドラインインターフェイス)による操作や、ブラウザを使った GUIによる操作が可能です。

- CLIログインのタイムアウト値はデフォルトで「5分」

GUIを使用して自立型APにアクセスする際、管理IPアドレスの設定必要

- MONITOR …WLC・LAP・無線LANクライアントの情報を確認できます。

- CONTOROLLER …WLCのインターフェースの設定などを行えます。

- WLANs …WLANに割り当てるプロファイル名や SSIDなどの設定を行えます。「Band Select」機能を使用することで、アクセスポイントと無線LANクライアントがデュアルバンドに対応している場合に、5GHz帯の周波数を優先的に使用する

- Layer 2タブ …WPA2-PSK

- Layer 3タブ …Web認証の有効化/無効化

- Advancedタブ …AAAオーバライドの設定を有効 ⇒RADIUSサーバが持つユーザ情報に基づいてユーザを特定のVLANに動的に割り当てることができます。

- Layer 2タブ …WPA2-PSK

- WIRELESS …LAPの設定を行えます。

- SECURITY …RADIUSサーバの宛先指定などのセキュリティに関する設定を行えます。

- MANAGEMENT …HTTP/HTTPSによるWLCへのアクセスを許可/拒否などの WLC自体の管理に関する設定を行えます。

- COMMANDS …WLCへのコンフィグのダウンロードや、WLCからのコンフィグのアップロードなどの操作が行えます。